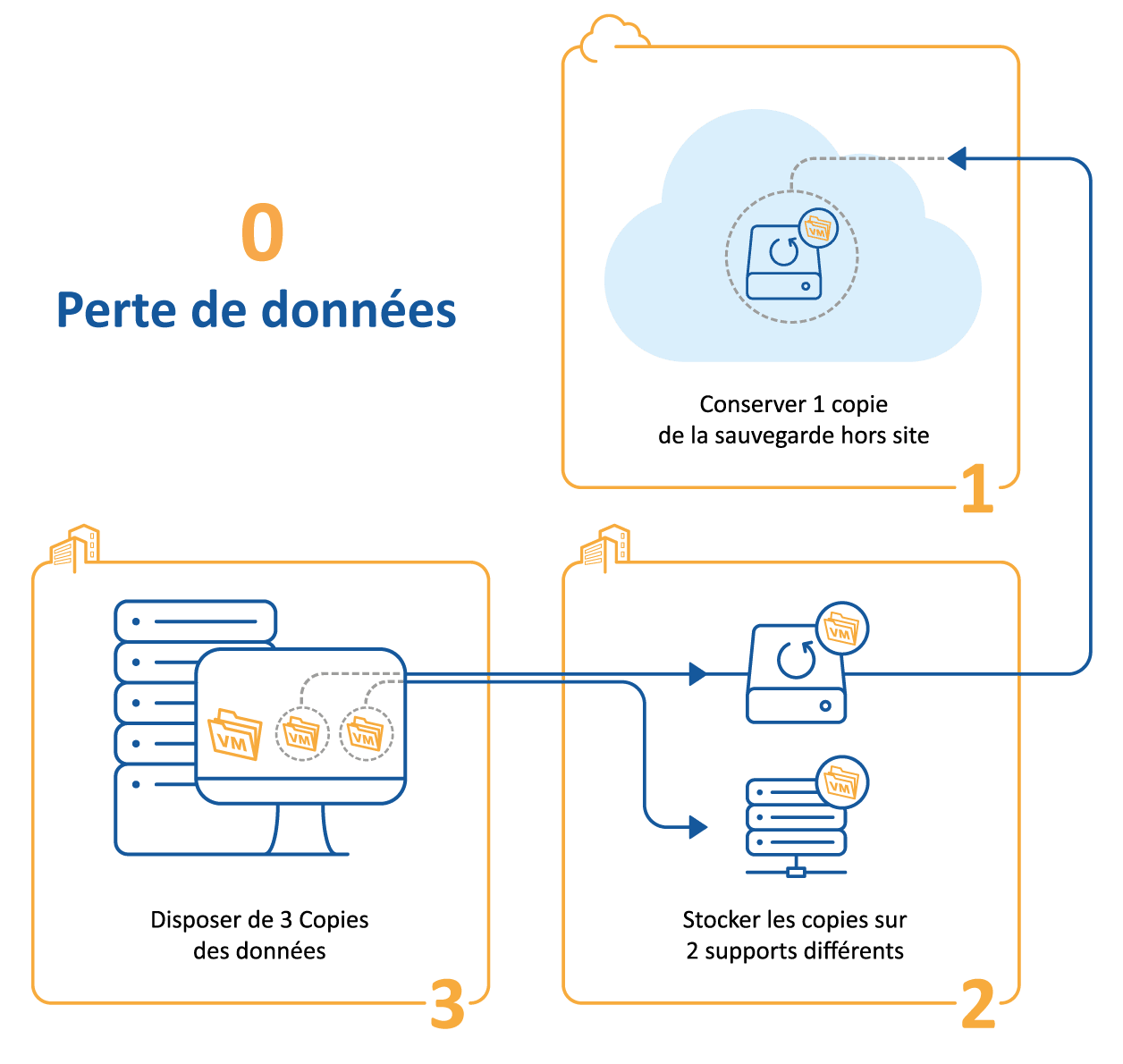

Une politique de sauvegarde efficace grâce à la règle 3-2-1

En tant que PME/ETI, posséder une stratégie de sauvegarde de ses données est primordiale !

Acte malveillant, sinistre dans l’entreprise, matériel en panne… En suivant la règle 3-2-1, vous avez la garantie d’avoir un maximum de sécurité pour protéger vos données.

La règle de sauvegarde 3-2-1 préconise de :

- Disposer de 3 copies de ses données

- Sauvegarder sur 2 supports différents

- Conserver 1 copie de sauvegarde hors-site (localisation différente)

Disposer de 3 copies de ses données

Vous pouvez garder le fichier principal sur PC ou serveur et le copier en 2 exemplaires sur des périphériques différents. Ainsi, plus vous faites de copie de vos données, moins vous prenez le risque de tout perdre.

Sauvegarder sur 2 supports différents

Si l’un des supports de sauvegarde est défaillant, vos données sont sauver grâce au deuxième support.

Conserver 1 copie de sauvegarde hors-site

L’idéal est de stocker sa sauvegarde principale en « local » (dans votre entreprise) et d’en posséder une copie dans le Cloud (en mode externalisée).

Cette règle 3-2-1 est le premier pas vers un plan de continuité d’activité (PCA) et de sauvegarde hybride (sauvegarde locale / sauvegarde externalisée). Ces préconisations minimisent le risque de perte de données et s’inscrit dans une politique de sauvegarde fiable et sûre.

La sécurité des données et la protection du réseau de l’entreprise sont capitales pour son bon fonctionnement. Des données mal protégées peuvent être perdues ou volées. Un réseau non sécurisé peut être piraté ou hacké.

La sécurité des données et la protection du réseau de l’entreprise sont capitales pour son bon fonctionnement. Des données mal protégées peuvent être perdues ou volées. Un réseau non sécurisé peut être piraté ou hacké.  HP vient de dévoiler deux nouvelles offres de stockage pour aider les PME à simplifier leurs infrastructures IT et tirer profit de la mobilité :

HP vient de dévoiler deux nouvelles offres de stockage pour aider les PME à simplifier leurs infrastructures IT et tirer profit de la mobilité : Attention,

Attention,  Le développement de nouvelles technologies, la connexion permanente des postes à Internet, le développement de la mobilité et la multiplication des échanges interentreprises rendent le système d’informations vulnérable.

Le développement de nouvelles technologies, la connexion permanente des postes à Internet, le développement de la mobilité et la multiplication des échanges interentreprises rendent le système d’informations vulnérable. Protéger les données de votre système d’information passe par une politique de sécurité efficace.

Protéger les données de votre système d’information passe par une politique de sécurité efficace.