Comparatif Microsoft Teams Phone et 3CX

La téléphonie est un enjeu pour la performance des entreprises : relation client, télétravail, collaboration, mobilité, sécurité…

C’est pourquoi, il est important de s’équiper d’une solution de téléphonie professionnelle et en fonction des besoins de votre entreprise.

Voici le comparatif des solutions de téléphonie Microsoft Teams Phone et 3CX.

Comment choisir la solution de téléphonie la plus adaptée ?

Tout d’abord, avant de choisir une solution de téléphonie, vous devez connaître vos besoins en matière de téléphonie. Une solution de téléphonie d’entreprise doit pouvoir respecter les critères suivants :

- Assurer la continuité de votre activité

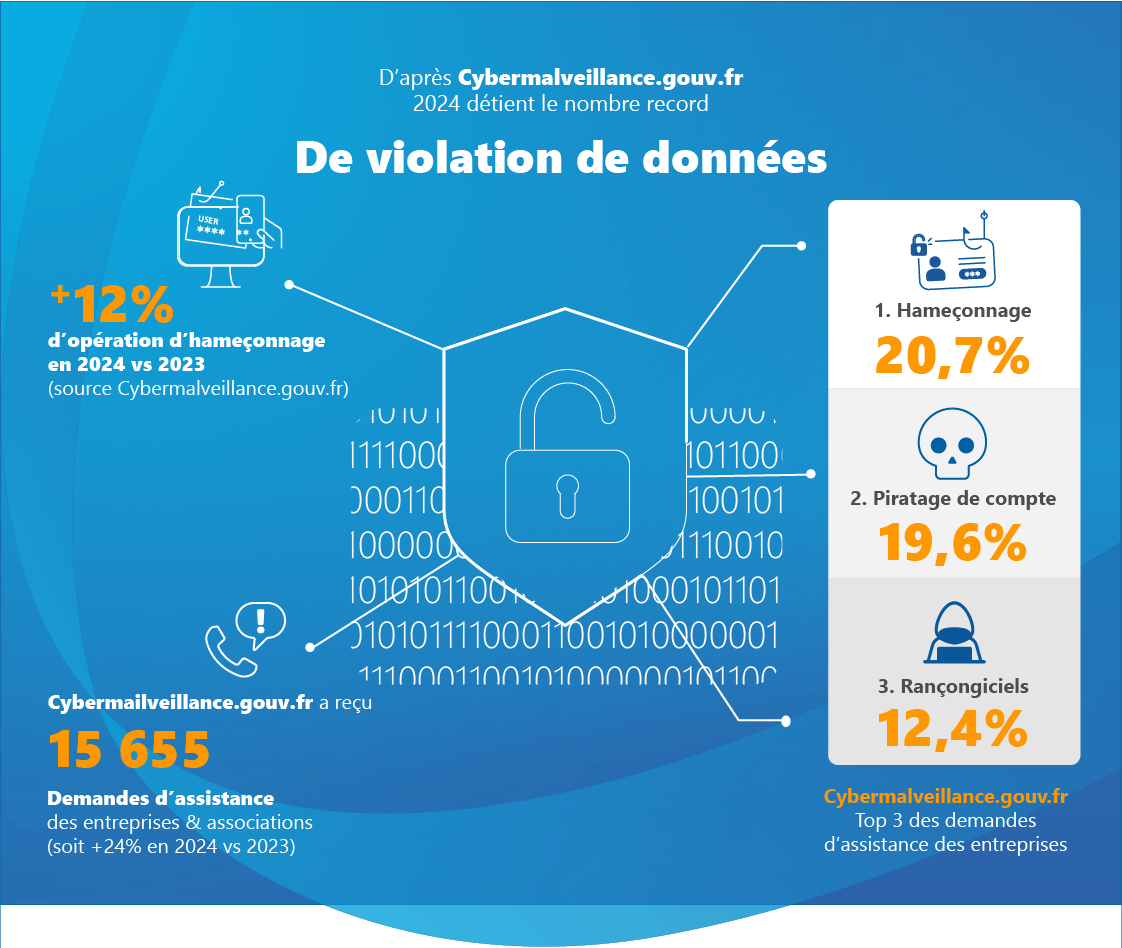

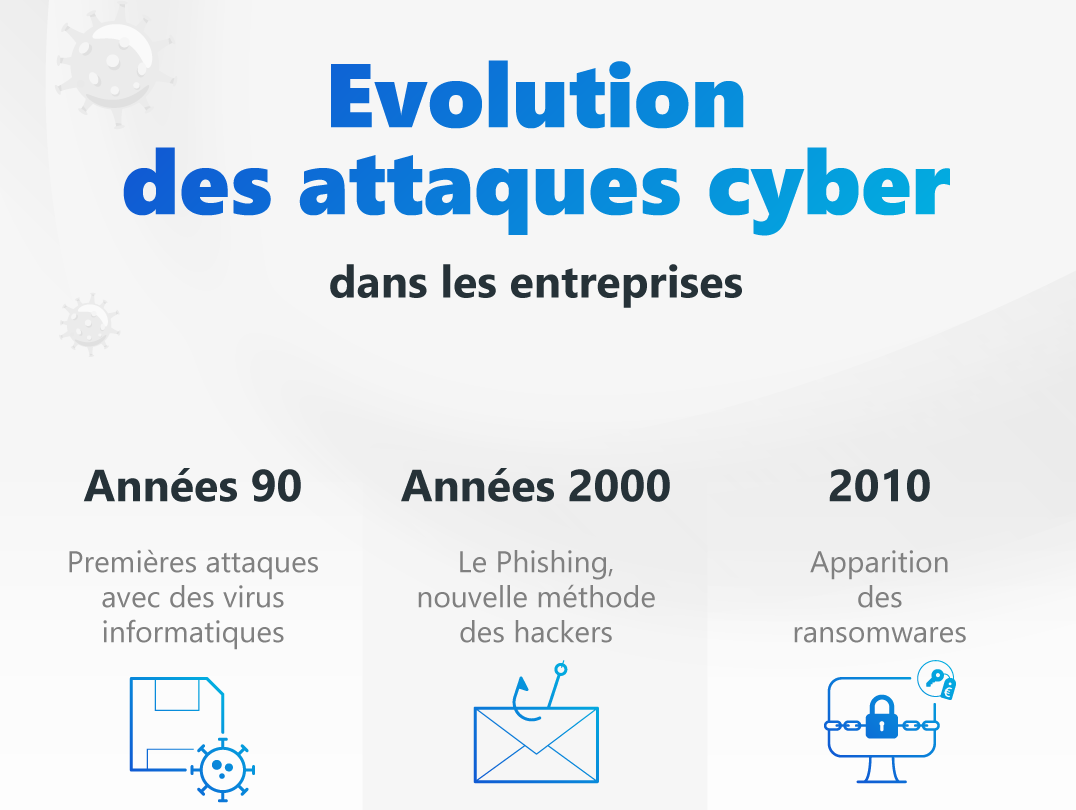

- Garantir la sécurité de vos communications

- Travailler avec des outils collaboratifs efficaces

- Déployer les services de téléphonie simplement et rapidement

- Disposer de la solution de téléphonie sur l’ensemble de vos appareils

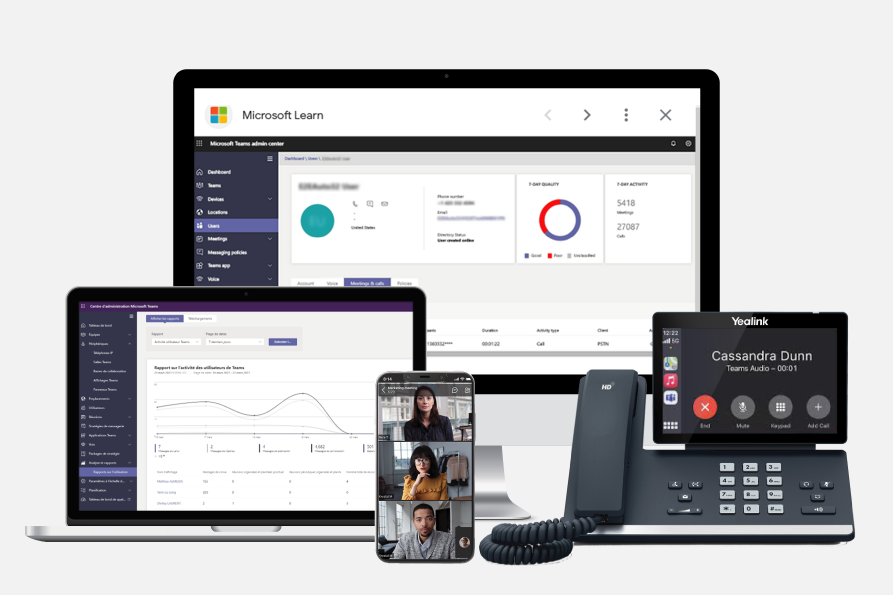

Microsoft Teams et 3CX sont deux solutions de communication et de collaboration. Mais elles sont différentes en termes de cibles, de fonctionnalités et de déploiement.

Microsoft Teams Phone : la téléphonie pour collaborer efficacement

Teams Phone est une extension de Microsoft Teams qui transforme l’outil collaboratif en système téléphonique. L’objectif est de centraliser toutes les communications dans un seul outil.

Microsoft Teams est principalement conçue pour la collaboration d’équipe, les appels vidéo et audio, la gestion des réunions avec partage de documents et l’intégration avec les autres applications Microsoft.

Points forts :

- Intégration native avec Microsoft 365

- Interface familière pour les utilisateurs

- Déploiement rapide (100% cloud)

- Appels, visio, chat dans une seule plateforme

La solution Microsoft Teams est idéale pour les entreprises déjà investies dans l’écosystème M365 et cherchant une solution de collaboration complète.

3CX : un standard téléphonique complet

3CX est une solution de téléphonie VoIP, elle remplace les systèmes téléphoniques traditionnels, offre des fonctionnalités avancées de communication et est particulièrement adaptée si vous avez un parc de téléphones physiques.

Points forts :

- SVI avancé, files d’attente, routage intelligent

- Intégrations CRM (Salesforce, HubSpot…)

- Déploiement flexible (cloud ou local)

- Coût souvent inférieur (licence par appels simultanés)

La solution 3CX est idéale pour les entreprises cherchant une solution robuste et flexible, avec des fonctionnalités de téléphonie IP avancées et la gestion d’un parc de téléphones.

Comparatif rapide de Teams Phone et 3CX

Critères

Positionnement

Intégration Microsoft 365

Coût

Idéal pour les entreprises

Standard automatique SVI

File d’attente, mise en attente

Gestion d’horaires et fichiers audio

Routage appels, scénario non-réponse

Annuaire entreprise, positionnement

Reporting, statistiques

Fax / Interphones

Intégration CRM

Transcription messages vocaux

Microsoft Teams Phone

Collaboration + téléphonie

Native

Par utilisateur

Déjà sur Microsoft 365

Oui

Oui

Oui

Oui

Non

Non

Non

Non

Oui

3CX

Téléphonie professionnelle PBX

Oui (contact Outlook et présence Teams)

Par appel simultanés

Besoins téléphoniques avancées

Oui

Oui

Oui

Oui

Oui

Oui

Oui

Oui

Oui

AURAneXt vous accompagne pour la mise en place de votre système de téléphonie

AURAneXt accompagne et conseille les entreprises pour mettre en place la solution de téléphonie la plus adaptée à ses besoins.

Nous déployons à la fois Microsoft Teams Phone et 3CX à travers nos solutions AURAcom. Vous pouvez également décider d’une approche hybride en utilisant Teams pour de la collaboration interne et 3CX pour la téléphonie externe.

Pour en savoir plus, consultez nos pages AURAcom Teams et AURAcom 3CX.