Vous êtes une PME ? Essayez Copilot Business et améliorez votre productivité

Copilot est l’assistant d’intelligence artificielle conçu par Microsoft.

Copilot Chat, un assistant conversationnel, est inclus gratuitement dans votre licence Microsoft 365 Business et s’intègre simplement aux outils du quotidien (Teams, Outlook, Word, Excel, PowerPoint). Ainsi, vos équipes peuvent tester et utiliser l’assistant, sans compétences techniques particulières.

Pour aller plus loin, vous pouvez acheter la licence Copilot Business, spécialement créée pour les PME ayant des licences Microsoft 365 Business. Les tarifs sont attractifs et fonctionnent en pack : licence Copilot Business + licence M365 Business.

Nous vous présentons ci-dessous les avantages de Copilot pour booster votre productivité.

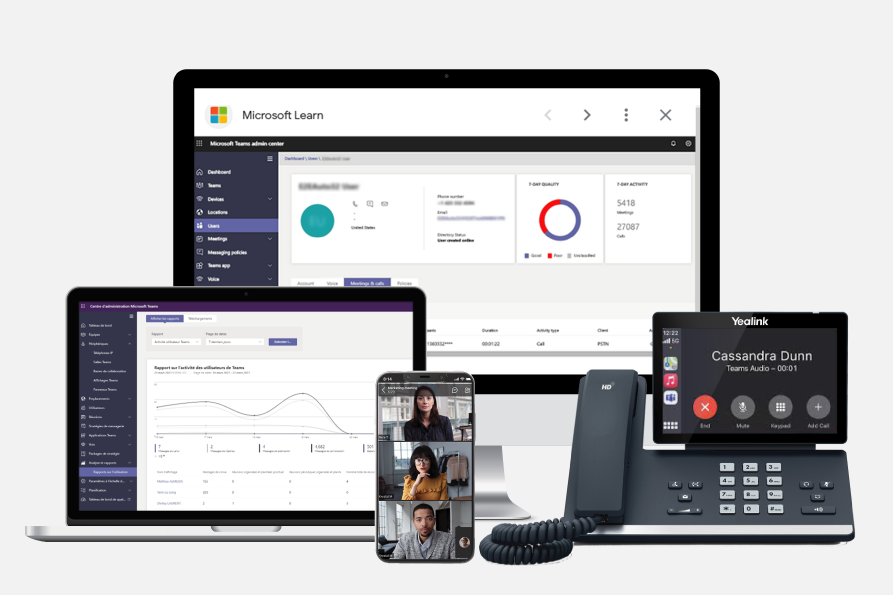

Copilot, une solution tout-en-un

Copilot est interconnecté naturellement à votre environnement Microsoft 365.

Ainsi, vous unifiez votre solution d’assistant virtuel pour l’ensemble de votre organisation.

Copilot n’est pas un outil supplémentaire à implémenter, l’intégration est totalement transparente pour vos collaborateurs.

Copilot fonctionne directement avec les applications qu’ils utilisent déjà : Microsoft Teams, Outlook, Word, Excel, PowerPoint…

Copilot améliore la productivité de vos équipes

L’un des principaux atouts de Copilot est sa capacité à automatiser les tâches répétitives. Vos collaborateurs gagnent du temps sur les tâches à faible valeur ajoutée et peuvent se concentrer sur des missions plus stratégiques.

Copilot peut vous aider par exemple à :

- Rédiger et résumer des e-mails

- Créer et structurer des documents

- Générer des comptes rendus de réunions

- Analyser rapidement des données Excel

Des agents personnalisés selon vos métiers

Copilot Business permet de créer et personnaliser vos propres agents virtuels en fonction des services (RH, ventes, marketing, management…) ou encore du secteur d’activité de votre entreprise.

En plus de l’automatisation, Copilot peut vous aider à comprendre, analyser et décider plus vite. En effet, l’outil :

- analyse et synthétise l’information,

- permet une lecture rapide de tableaux et rapports,

- réalise des synthèses à partir des différentes conversations de vos interlocuteurs…

Copilot, une IA qui garantit confidentialité et sécurité des données

Vous pouvez configurer votre outil Copilot pour qu’il reste exclusivement au sein de votre entreprise. Ainsi, vos données ne sont pas utilisées pour alimenter d’autres IA et susceptibles d’être accessibles à d’autres entreprises.

Enfin, Copilot respecte la confidentialité de vos utilisateurs en affichant uniquement leurs données professionnelles : calendriers, emails, conversations, documents, réunions…

AURAneXt vous accompagne pour mettre en place Copilot dans votre entreprise

Après avoir installé votre licence Microsoft 365 Business, AURAneXt épingle Copilot Chat dans l’ensemble de vos applications et vous aide à prendre en main ce nouvel assistant virtuel.

AURAneXt vous accompagne et vous conseille par la suite pour ajouter les licences Copilot Business à vos licences M365 Business, et est présent pour former vos équipes à l’utiliser de façon optimisée.