Microsoft 365 Business (anciennement Office 365 Business) est conçue spécialement pour les entreprises jusqu’à 300 utilisateurs.

Cette suite bureautique et collaborative dans le Cloud est incontournable pour les entreprises, et encore plus aujourd’hui avec le besoin croissant du télétravail.

Pour vous satisfaire au mieux, plusieurs versions de Microsoft 365 Business sont proposées.

Mais quelle licence correspond le mieux à vos besoins ?

Voici un comparatif des versions Microsoft 365 Business Basic et Microsoft 365 Business Standard.

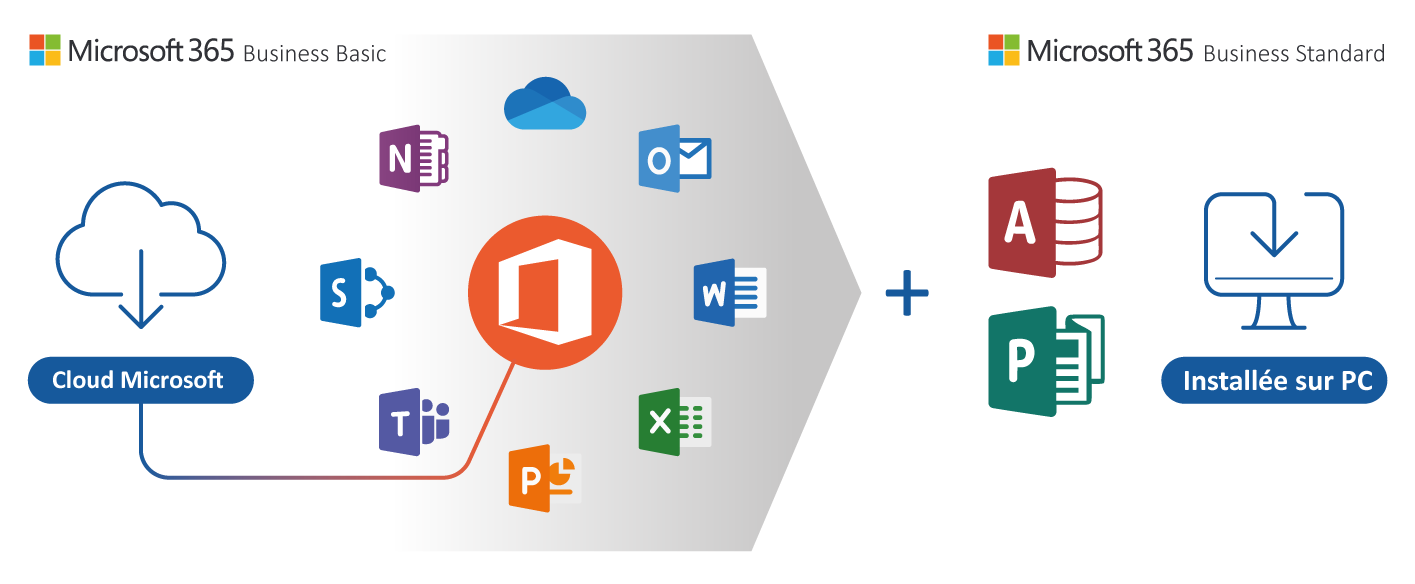

Microsoft 365 Business Basic

A partir de 4,20€ HT par utilisateur et par mois, cette solution permet d’accéder aux logiciels bureautiques via le Web.

Chaque collaborateur peut utiliser sa licence sur 5 périphériques différents (ordinateur, smartphone, tablette) et travailler sur Word, Excel, Powerpoint ou encore One Note en ligne.

En ce qui concerne la messagerie, les utilisateurs disposent de leur boite mail professionnelle d’une capacité de 50 Go. Ils peuvent envoyer des emails, planifier des réunions, partager leur calendrier, etc.

Exchange est également disponible en version on-line, mobile et on-premise.

Côté collaboratif, cette version inclut Sharepoint et Teams. Vous pouvez converser grâce à la messagerie instantanée, les appels vidéos, les réunions et partager vos connaissances.

Enfin, tous les utilisateurs disposent d’un espace de stockage de 1 To sur OneDrive pour stocker et partager des documents avec des contacts internes et externes.

Microsoft 365 Business Standard

Cette version inclut l’ensemble des fonctionnalités de Microsoft 365 Business Basic et intègre en plus la suite Office totalement installée (on-premise) sur PC, Mac, tablette.

Ainsi, vous pouvez travailler sans besoin de connexion Internet. Microsoft 365 Business Standard comporte également les logiciels Publisher et Access sur PC.

Des outils pour développer et gérer votre activité sont également compris, permettant d’aménager les emplois du temps et de planifier les tâches quotidiennes, ou encore d’organiser facilement des rendez-vous clients avec Microsoft Bookings.

Cette licence peut être souscrite à partir de 10,50€ HT par utilisateur et par mois.

Les avantages Microsoft 365 Business

- La suite Office est à jour continuellement

- Les outils sont disponibles n’importe où et sur n’importe quel appareil

- Les documents sont modifiables et peuvent être utilisés simultanément par plusieurs utilisateurs

- Vous pouvez ajuster à la hausse ou à la baisse votre nombre d’utilisateurs sur toute la période d’engagement

- L’abonnement est disponible mensuellement ou annuellement

En résumé, ces deux versions peuvent parfaitement correspondre à vos besoins de productivité.

Microsoft 365 Business est un outil formidable et offre de multiples possibilités pour les entreprises. Mais pour exploiter au maximum sa puissance et intégrer au mieux la solution, il est recommandé de vous entourer d’un prestataire spécialisé.

C’est pourquoi, AURAneXt vous accompagne et vous conseille pour installer et déployer la version de Microsoft 365 Business la plus adaptée à vos besoins. Il est également possible de mêler les licences Business Basic et Standard au sein du même contrat.

Enfin, AURAneXt vous propose des services associés comme la supervision de votre console d’administration Microsoft 365, ou encore des options de sauvegarde et de sécurité.

Pour en savoir plus sur notre offre packagée Microsoft 365 Business, consultez la page dédiée.